Мобильные вирусы являются довольно редким явлением по сравнению с компьютерными вирусами, и вопрос о их реальности долгое время обсуждался среди интернет-пользователей. Вполне вероятно, что ваш смартфон может стать жертвой вредоносного ПО, но вероятность того, что это будет вирус, невелика. Android-устройства более уязвимы для вредоносных программ, нежели iPhone, исходя из открытой архитектуры их операционной системы. Возможность загрузки файлов из любой точки в интернете является преимуществом, но в этом случае пользователи Apple выигрывают, у которых такой функции нет.

Ваш смартфон может столкнуться с вредоносным ПО через сторонние веб-сайты, приложения или подозрительную почту и сообщения. Существуют различные признаки заражения, начиная от снижения производительности и заканчивая увеличенным потреблением данных. Но причинами могут быть и другие факторы, например, неисправное оборудование или ошибки, поэтому конечное заключение делать сложно. Если ваш смартфон был заражен вредоносным ПО, есть несколько эффективных способов его обнаружения и удаления.

Возможно ли заражение вирусами смартфонов?

Смартфоны могут подвергаться атакам различных вредоносных программ, включая трояны и шпионское ПО. Однако существует спор о том, может ли вирус быть среди них. Чтобы ответить на этот вопрос, важно разобраться в различии между вредоносным ПО и вирусами.

Вредоносное ПО — это обобщенное название для любой вредоносной программы или программного обеспечения, которое проникает на ваше устройство без согласия и нарушает его нормальное функционирование, вызывая повреждение или кражу приватных данных. Несмотря на то что мобильные и компьютерные вредоносные программы имеют много общего, их отличает два аспекта: способность к репликации и цели.

Вирус — это вид вредоносных программ, который присоединяется к программе, которая может быть документом, приложением или медиафайлом. Вирус остается неактивным до момента, когда вы открываете эти файлы, после чего начинает создавать копии себя, распространяясь на другие программы. Когда вы передаете зараженные программы на другой компьютер, вирус продолжает свое распространение по всей системе, и этот процесс не прекращается, пока вы не удалите вирус и все зараженные файлы. Основная цель вируса — поражение, удаление, шифрование, контроль или уничтожение файлов и систем.

Мобильное вредоносное ПО, которое мы часто ошибочно называем вирусами, в основном представлено троянскими конями, шпионским ПО и компьютерными червями. Черви по своим свойствам ближе всего к вирусам, так как они могут активно распространяться. Однако для их работы не требуется хост-программа. После того как червь попадает в ваш телефон, он может активно вредить, даже если вы ничего не открываете. С другой стороны, троянские кони не могут самостоятельно выполняться и не могут самовоспроизводиться. Вредоносное ПО обычно позволяет злоумышленникам украсть ценную информацию.

Хотя вирусное заражение вашего телефона является редкостью, вредоносное ПО может создать условия, при которых такое заражение станет возможным. Если вы произведете «джейлбрейк» своего телефона, этот процесс значительно упростится. Мобильные вредоносные программы, хоть и не так агрессивны, как их «вирусные» собратья, вызывают немало проблем. Примеры атак на мобильные устройства в прошлом включают:

- Cabir: первый зафиксированный мобильный червь для телефонов на базе Symbian в 2004 году. Он отображал на экране слово «Caribe» и мог распространяться через Bluetooth. Но вреда он не наносил.

- OpFake: троян, который в тайне отправлял несколько SMS и требовал административные права на устройстве.

- Android/Filecoder.C: вымогатель, появившийся в 2019 году. Эта программа блокировала файлы пользователя, требуя денежное вознаграждение за их восстановление.

- Шпионское ПО Loki Bot: троян, который крадет учетные данные пользователей.

Уровень уязвимости вашего телефона к вредоносному ПО во многом зависит от его операционной системы. По данным компании «Касперский«, большая часть вредоносного ПО направлена на атаку распространенных операционных систем с множеством уязвимостей, например Android с его открытой ОС. Вы можете установить непроверенные приложения и медиафайлы из различных сторонних источников, если они отсутствуют в Google Play. По умолчанию Google отключает эту возможность, однако вы всегда можете ее включить, осознавая возможные риски.

Если вы неосторожны, скачивая контент с подозрительных сайтов, например, с торрент-трекеров или модифицированных сайтов приложений, вы можете ненароком внедрить троянские кони в свой смартфон. Для пользователей Apple угроза вредоносных программ минимальна. Закрытая экосистема этой компании не разрешает установку приложений из сторонних источников, что означает, что вы ограничены тем, что было проверено, одобрено и предоставлено в App Store или на устройствах Apple.

Обычные индикаторы наличия вируса на телефоне

Ниже перечислены типичные симптомы, на которые стоит обратить внимание, если вы подозреваете, что ваш смартфон подвергся атаке вредоносного ПО:

- Частые аварийные завершения работы приложений: сбои в работе приложений случаются, но если другие приложения внезапно закрываются или не функционируют как обычно, это может указывать на вредоносное ПО.

- Увеличенный трафик данных: инфицированные приложения работают в фоне и потребляют больше данных. Вы можете попытаться закрыть их или очистить данные приложения, но это лишь временное решение. Фоновые процессы будут вновь запущены при следующем открытии приложения.

- Неожиданные спам-сообщения: Вредоносное ПО может отправлять ссылки по электронной почте или SMS вашим контактам для привлечения их в ловушку. Злоумышленники также могут использовать их для совершения покупок без вашего согласия. Вы можете обнаружить эти подозрительные транзакции в банковской выписке или получить квитанции по электронной почте.

- Быстрое разрядка аккумулятора: Инфицированные приложения, работающие в фоновом режиме без вашего знания, могут значительно сократить время работы от батареи.

- Перегрев: Инфицированные приложения, работающие в фоне, могут нагружать оперативную память вашего устройства. Это приводит к тому, что ваш телефон быстро нагревается, выполняя одновременно несколько задач.

- Потоки рекламы и взломанные браузеры: Когда рекламное ПО заражает ваше устройство, оно может заблокировать ваш браузер, перенаправлять вас на другие веб-страницы, устанавливать нежелательные расширения и направлять вам большое количество рекламных объявлений.

- Выход из системы Google: Когда Google обнаруживает вредоносное ПО на вашем устройстве, он автоматически удаляет ваши учетные записи и выводит предупреждение. Заголовок предупреждения будет звучать как «Вы вышли из системы для вашей безопасности». Вы увидите рекомендации по восстановлению ваших учетных записей.

- Появление неизвестных приложений: На вашем телефоне внезапно могут появиться новые приложения, установку которых вы не помните.

Как провести сканирование и удалить вирус

Безопасность McAfee поддерживает последние модели смартфонов Samsung, предоставляя возможность проверить их на вирусы с помощью встроенного сканера. Для других устройств доступен Google Play Protect, о способах его использования мы расскажем ниже в статье. Также можно загрузить бесплатные сканеры и антивирусные приложения из магазина Google Play. Но несмотря на привлекательность слова «бесплатно», они обычно предлагают ограниченный набор функций безопасности в сравнении с платными версиями и иногда могут дать ложные тревоги при поиске вредоносного ПО.

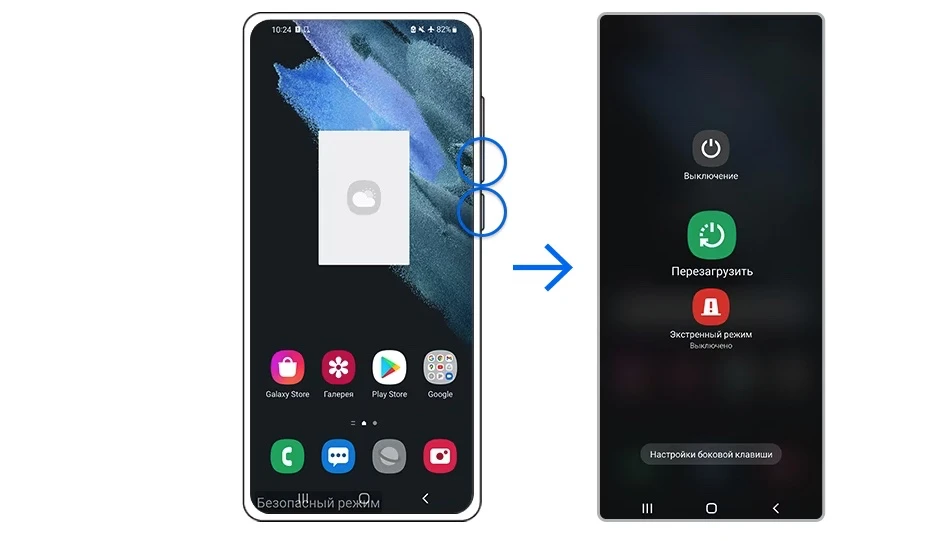

В качестве альтернативы, можно запустить ваш телефон в безопасном режиме. Этот режим позволяет работать с версией вашего устройства, на которой активны только системные приложения. В результате, вы можете использовать телефон, как будто он был восстановлен до заводских настроек, и определить, связаны ли проблемы с самим устройством или с приложениями, которые были установлены недавно. После проведения диагностики, удалите подозрительные приложения и выйдите из безопасного режима. Конкретные шаги по переходу в безопасный режим могут отличаться в зависимости от модели вашего устройства и установленной операционной системы.

Сканирование и удаление вируса на телефонах Samsung

- Выберите «Настройки» > «Уход за аккумулятором и устройством» .

- Выберите Защита устройства .

- Нажмите Сканировать телефон . McAfee проверяет каждое приложение на наличие угроз. Если они обнаружены, следуйте инструкциям по их удалению.

Удаление вируса в безопасном режиме Android

- Удерживайте кнопку питания или блокировки на боковой панели телефона. Либо проведите двумя пальцами вниз по экрану телефона. Затем коснитесь значка питания .

- Выключение питания при длительном нажатии . Затем нажмите Безопасный режим . Ваш телефон перезагружается.

- Наблюдайте за своим устройством. Если это работает нормально, начните удалять подозрительные приложения. Нажмите и удерживайте их серые значки , затем нажмите «Удалить» .

- Проведите вниз от верхней части экрана. Затем нажмите «Безопасный режим включен» , чтобы отключить его, и перезагрузите телефон до нормального состояния.

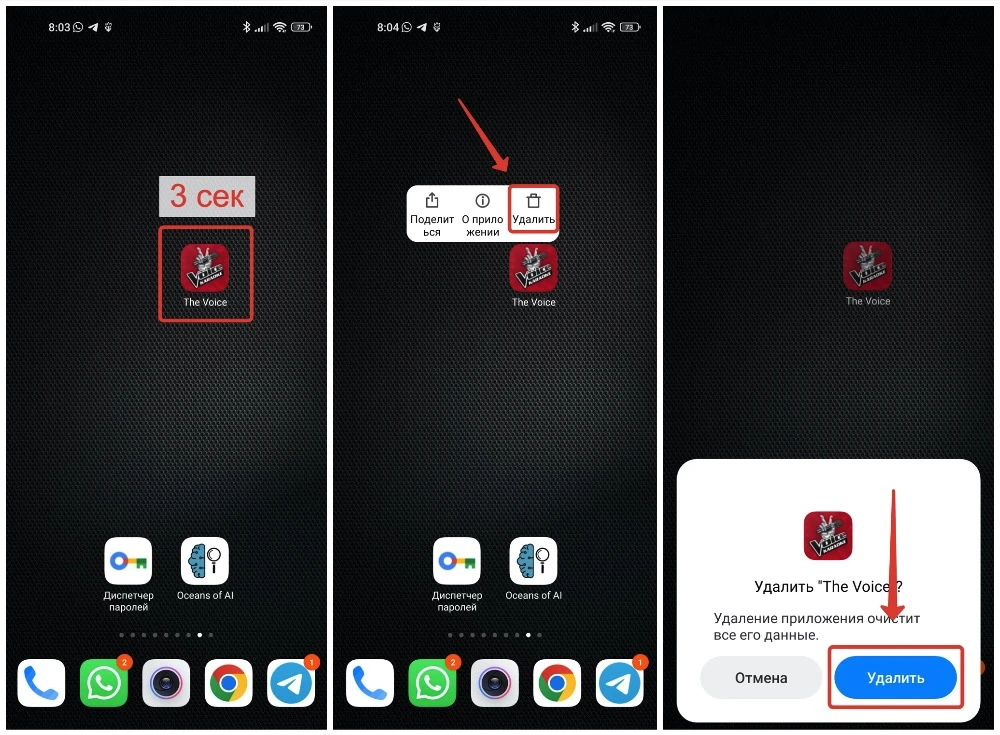

Как удалить зараженные приложения

В дополнение к использованию безопасного режима, вы также можете удалять приложения, следуя стандартной процедуре удаления вредоносного ПО. Этот процесс полностью уничтожает все данные, ассоциированные с приложением, включая сохраненные логины и кеш-файлы. Для максимальной эффективности рекомендуется удалять приложения по одному, перезагружая телефон после каждого удаления. Такой подход позволяет точно определить, какое приложение вызывало проблемы, и избегает необходимости удаления ненужных приложений.

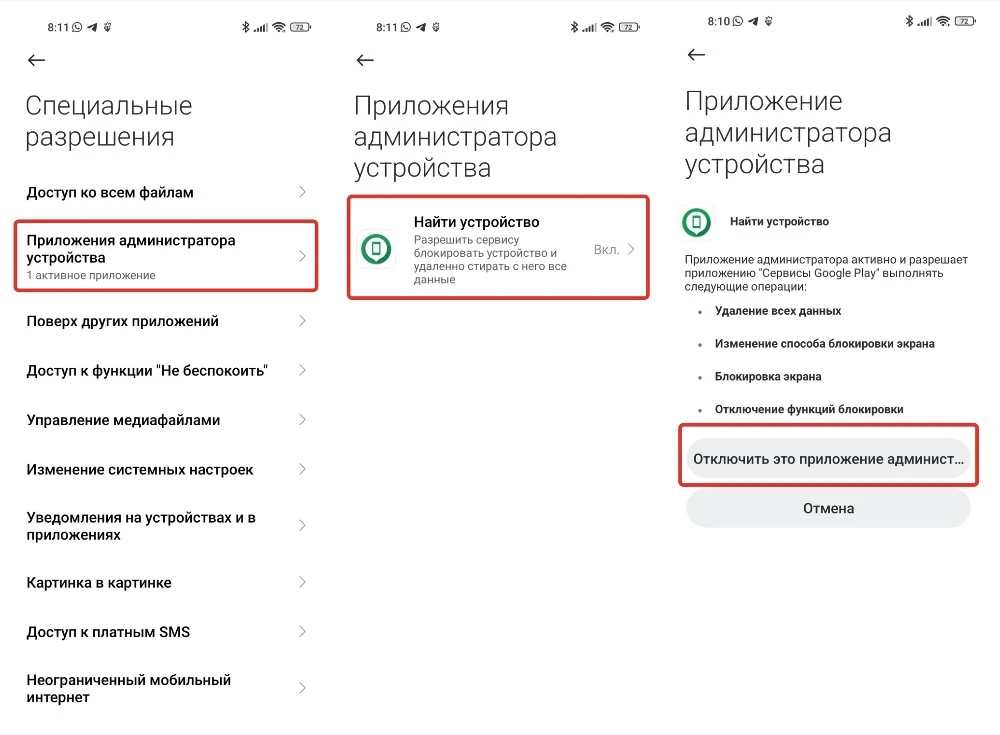

Однако удаление некоторых зараженных приложений может оказаться сложным. При попытке удалить такое приложение, ваш телефон может уведомить вас о том, что приложение является администратором устройства. Приложения с правами администратора могут стирать данные, блокировать телефон, менять тип блокировки и обладать другими привилегиями. Не все приложения имеют такие разрешения, но стоит проверить, не включили ли вы их случайно.

Следуйте приведенным ниже шагам, чтобы отключить права администратора у приложений и удалить их окончательно.

Удалить приложения от имени администратора

- Выберите «Настройки» > «Безопасность и конфиденциальность» .

- Нажмите Другие настройки безопасности .

- Выберите Приложения для администрирования устройства .

- Коснитесь приложения. Затем выберите «Деактивировать» .

- После того как вы лишили приложение прав администратора, удалите его снова.

Удаление приложений на телефонах Android

- Нажмите и удерживайте приложение на главном экране или в меню приложения.

- Выберите Удалить .

- Нажмите OK , чтобы подтвердить действие.

Очистите кэш вашего браузера

Приложения хранят кэшированные данные веб-сайтов для быстрой загрузки при повторном посещении. Удаление этих данных не решит уже имеющиеся проблемы, но это целесообразно делать после избавления от вредоносного ПО. Вы захотите удостовериться, что все связи между вашим телефоном и вредоносными веб-сайтами уничтожены. Вы можете либо очистить кэш приложения, либо удалить кэшированные данные внутри приложения. Для уверенности лучше выполнить оба действия.

Затем очистите файлы cookie в браузере. Если вы на это согласились, веб-сайты будут хранить эти файлы на вашем устройстве для отслеживания вашей онлайн-активности и сохранения ключевой информации о вас, такой как данные для авторизации. Хакеры могут использовать их для доступа к вашим аккаунтам и кражи конфиденциальной информации, если вы не удалите эти файлы. Более радикальное решение — удалить данные хранилища браузера. Хотя это удалит и кэш, и файлы cookie, вы также потеряете историю посещений, записи о загрузках и закладки.

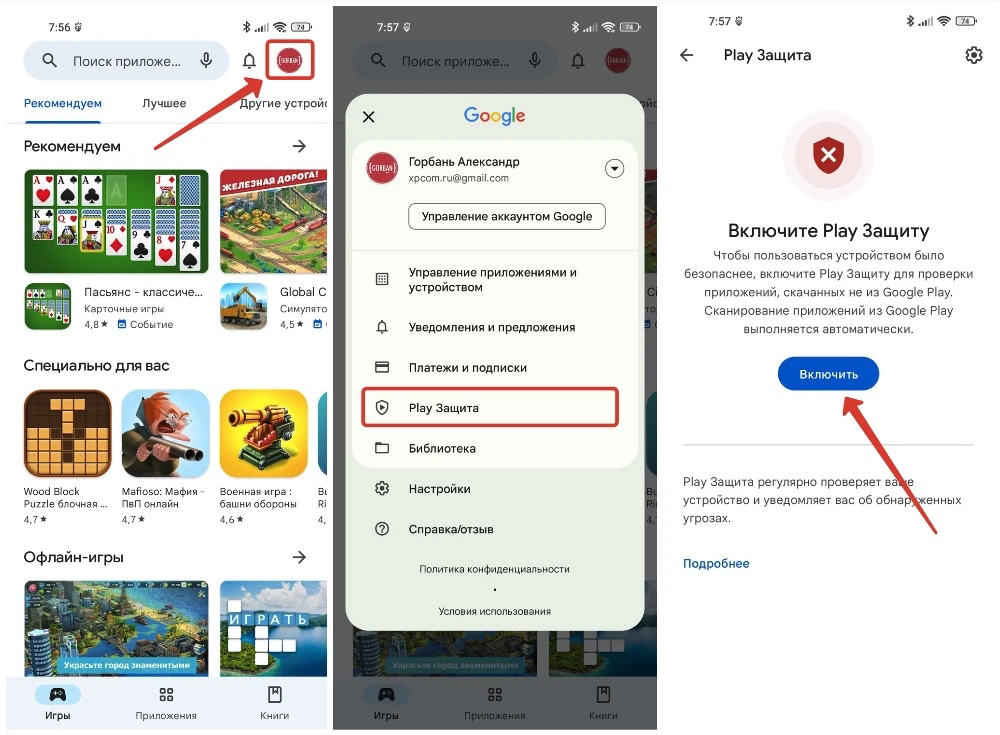

Активируйте защиту Google Play

Google Play Protect осуществляет проверку каждого приложения, которое вы устанавливаете, независимо от источника его загрузки. Он также проводит периодические сканирования безопасности вашего телефона. При обнаружении вредоносного ПО, Play Protect либо уведомит вас о необходимости удаления приложений, либо самостоятельно удалит их, а потом проинформирует вас. Для активации этой функции выполните следующие шаги:

- Откройте магазин Google Play .

- Коснитесь значка своего профиля в правом верхнем углу.

- Выберите Play Protect в меню.

- Нажмите «Включить» , чтобы включить эту функцию, и начните сканирование.

Обнови прошивку телефона

Выполнение обновления телефона до последней версии операционной системы повышает его производительность и совместимость с приложениями и другими устройствами. Вы также решаете возникающие проблемы, приводящие к сбоям, и получаете новые привлекательные функции. Если вы производите рутинг вашего устройства, гарантия может быть аннулирована, а доступ к последующим обновлениям и функциям безопасности может быть потерян. Согласно странице поддержки Google, вы можете восстановить эти функции, установив заново оригинальную ОС Android для вашего устройства.

Обычно уведомление о доступном обновлении приходит автоматически. Однако, если это не происходит, проверьте наличие обновлений программного обеспечения в настройках вашего телефона.

Восстановление заводских настроек телефона

Когда вы возвращаете заводские настройки на своем телефоне, он удаляет все настройки, файлы и приложения, вернув устройство к состоянию, в котором оно было до распаковки и активации. Это следует рассматривать только в случае, если все другие методы не смогли избавиться от вредоносного ПО. Резервное копирование может спасти вас от потери данных, но существует риск, что вы можете перенести зараженные данные в облако. Когда вы восстанавливаете их, вредоносное ПО снова инфицирует ваш телефон, делая сброс настроек бесполезным.

Если вам нужны эти файлы, используйте инструменты для извлечения или восстановления данных, чтобы отделить их от вируса. Однако мы не рекомендуем этот подход, поскольку вам все равно придется загрузить инструмент из неофициального источника.

Обеспечьте защиту своего телефона, следуя лучшим антивирусным практикам

Успешное удаление вируса с телефона — это большой успех. Но он будет недолговечным, если вы продолжите вести себя опасно, подвергая свой телефон риску. Впредь избегайте подозрительных веб-сайтов, приложений и ссылок из ненадежных источников. Некоторые веб-сайты могут использовать запись нажатий клавиш для кражи конфиденциальной информации при вводе, даже не требуя от вас загрузки чего-либо. Если вы беспокоитесь о нарушении вашей конфиденциальности, вот несколько советов по защите вашего телефона.

Измените свои учетные данные

Ваш аккаунт Google связывает множество инструментов, содержащих личные данные, включая Диск, Документы и Таблицы. В чужих руках ваш пароль может стать причиной утраты всех этих данных. Важно изменить свой пароль Google сразу после устранения вредоносного ПО.

Переустановите настройки сети

Сброс настроек сети приводит к удалению всех данных о пользователе, паролях и настройках Wi-Fi с вашего телефона. Также стираются настройки Bluetooth, VPN и история местоположения. Если раньше вы подключались к подозрительному устройству, сброс настроек прервет автоматическое повторное подключение в будущем, предотвращая неправомерную передачу поврежденных файлов на ваш телефон.

Будьте осторожны с подозрительными приложениями и платформами

Просьба не загружать приложения из сторонних источников, вероятно, будет проигнорирована. Поэтому, если вам это необходимо, внимательно изучите платформу, с которой вы скачиваете их. Проверьте отзывы и оценки. Если их мало или их вообще нет, лучше избегать таких приложений.

Некоторые вредоносные ПО могут притворяться законными приложениями или скрываться в программном обеспечении для очистки телефонов или улучшения их работы. Современные Android-устройства предлагают множество способов освобождения места, поэтому такие приложения вам не нужны.

Контроль доступа и разрешений

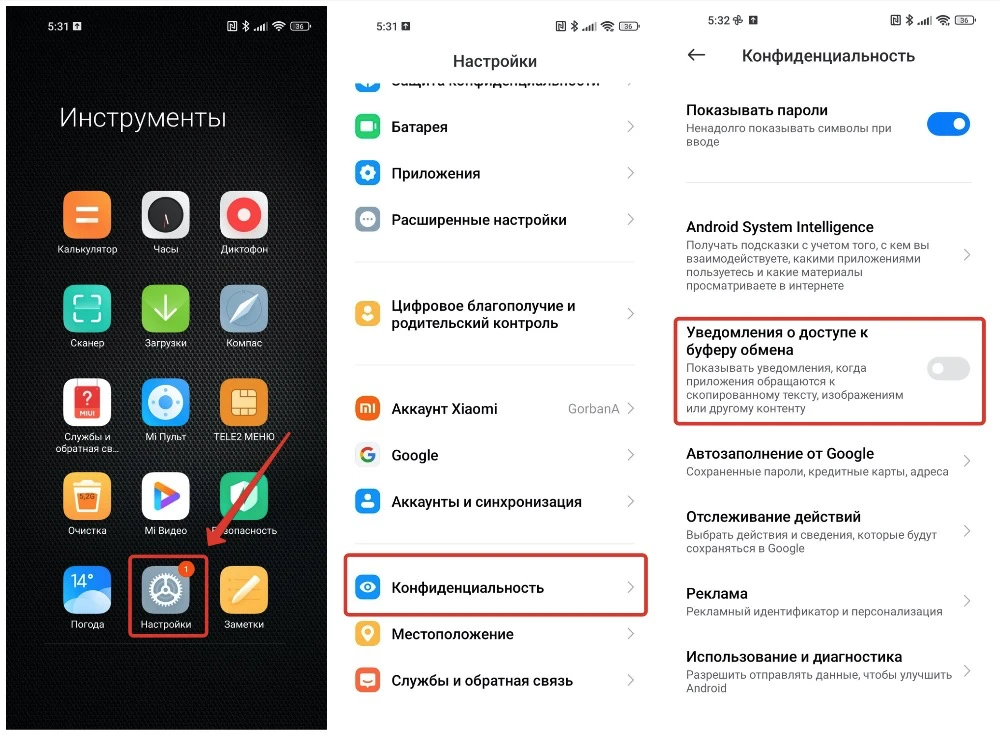

Вредоносное ПО может оставаться незамеченным внутри вашего телефона в течение многих месяцев, а антивирусные программы не смогут его обнаружить. Поэтому нельзя полагаться только на сканирование для обеспечения безопасности. Вы можете контролировать, какие приложения имеют доступ к вашему устройству. Одна из часто пропускаемых функций — это уведомление об обращении к буферу обмена, которое может помочь противостоять записи нажатий клавиш. Оно уведомляет вас, когда приложение пытается скопировать текст, изображения или другой контент с вашей клавиатуры.

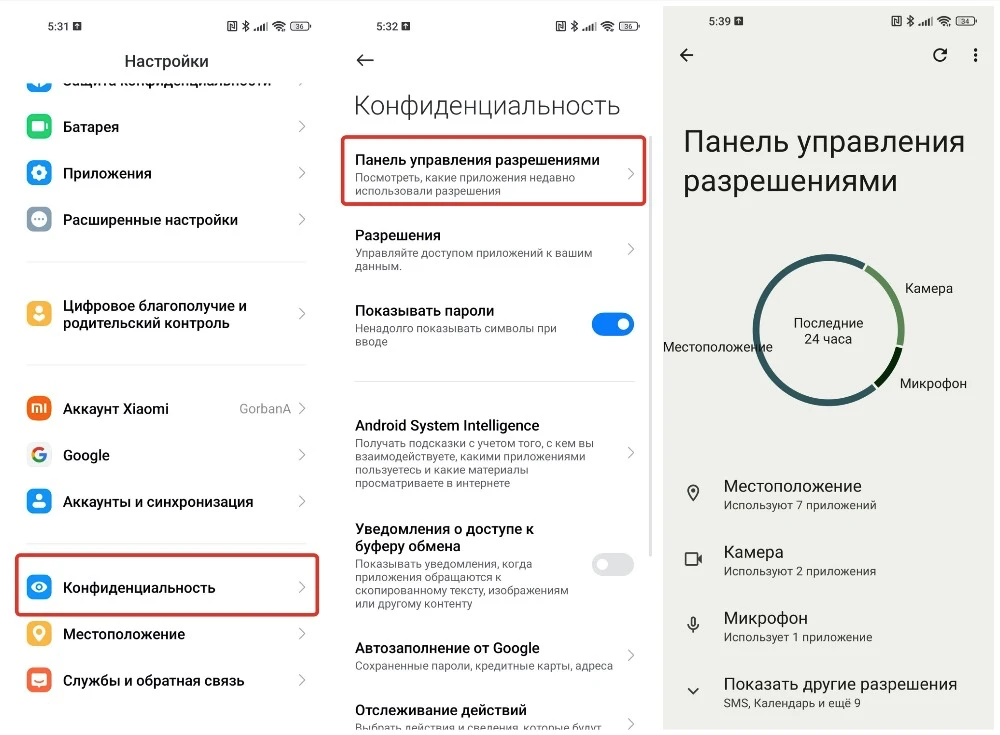

Чтобы управлять разрешениями, перейдите к «Настройки» > «Безопасность и конфиденциальность» > «Конфиденциальность» > «Диспетчер разрешений». Затем просмотрите каждую категорию и приложения, которые имеют к ней доступ.

Чтобы включить уведомления буфера обмена, перейдите к «Настройки» > «Безопасность и конфиденциальность» > «Конфиденциальность». Затем активируйте уведомления при доступе к буферу обмена.

Сохраняйте резервные копии данных

Резервное копирование данных на телефоне наиболее эффективно, если вы делаете это до того, как устройство станет жертвой вредоносного ПО, а не после. Поэтому важно делать резервные копии регулярно. Таким образом, вы сможете без опасений восстановить заводские настройки устройства и легко вернуть свои файлы.

Вы можете использовать одно из многочисленных бесплатных облачных хранилищ для синхронизации данных между своими компьютерами и планшетами.

Вредоносное ПО может атаковать кого угодно

Благодаря своей гибкости и бесплатности, операционная система Android от Google позволяет пользователям самим расширять функционал устройств и работать из любой точки земного шара. Однако всё это не без рисков. Открытый исходный код экосистемы создаёт уязвимости, которые хакеры не преминут использовать. Именно поэтому многие люди отдают предпочтение Apple с её системой безопасности премиум-класса и считают продукты Google небезопасными.

Однако на самом деле всё не так страшно. При первом включении на вашем Android-телефоне активируются функции безопасности. Скачивание с ненадежных ресурсов будет невозможно, пока вы специально не отключите эту защиту или не проведёте процедуру джейлбрейка. Ваш бюджетный планшет останется неприступной крепостью, пока вы сознательно не отключите все его функции безопасности. В итоге, важно быть осторожным при пользовании интернетом и взаимодействии с его контентом.

Вы меня спасли!